Les botnets promeuvent les extractions de cryptomonnaie

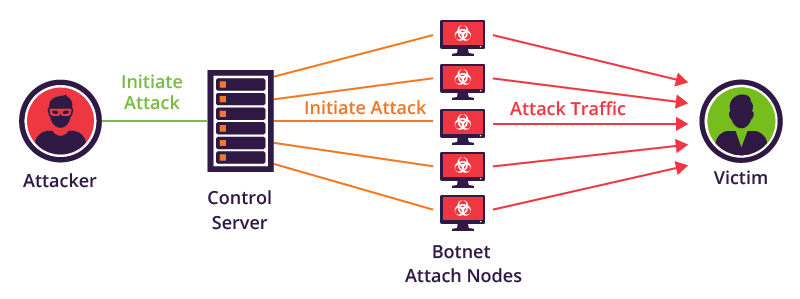

Un rapport de sécurité publié par des experts en cybersécurité indique que les réseaux de botnets sont de plus en plus utilisés pour distribuer des programmes et des applications d’extractions non autorisées.

Dans la note, les analystes du groupe d'experts en cybersécurité ont déclaré mercredi que le nombre d'utilisateurs uniques attaqués par des extracteurs augmentait considérablement depuis septembre 2018.

Ces logiciels malveillants tels que Coinhive, DarkGate, WebCobra, se sont secrètement réaffectés pour traiter l'extraction des cryptomonnaies.

Selon les rapports, beaucoup d'utilisateurs ont été infectés en septembre et la menace est toujours d'actualité puisque son taux d'infection augmente.

Attaque de Distribution de Déni de services Et Changement De Bots

Le panel a publié un rapport sur les baisses notables dans la distribution des attaques Déni de Service. La note indique en outre que les propriétaires de nombreux botnets bien connus ont modifié leur vecteur d’attaque vers l’extraction de cryptomonnaie.

Par exemple, l’activité DDos du botnet-Yoyo a chuté de façon spectaculaire, même s’il n’existe aucune donnée permettant d’indiquer son état démantelé.

Une explication possible de la multiplication des cyberattaques dans l’extraction réside dans les logiciels malveillants qui, lors de leur diffusion, deviennent difficiles à détecter par les victimes, les enquêteurs du monde informatique et la police fédérale.

De nombreux types de logiciels identifiés et catalogués comme la plupart des processus informatiques malveillants utilisent toujours les capacités informatiques maximales tout en allouant une très petite quantité à l'exploitation et en empêchant les utilisateurs de le remarquer.

Les membres du panel ont également examiné les raisons de la prévalence du type de malware « Extraction de cryptomonnaie » dans certaines régions. Cela conclut clairement que, dans les régions dotées d'un cadre législatif négligent en matière de piratage, les logiciels distribués illicitement sont principalement victimes du cryptojacking.

Les utilisateurs américains sont les moins touchés par les attaques d’extraction de cryptomonnaie et ne constituent que 1,33% du nombre total de victimes, suivis par les utilisateurs en Suisse et en Grande-Bretagne. Cependant, les pays dotés de lois ternes sur la piraterie comme le Kazakhstan, le Vietnam et l'Indonésie figurent en tête de liste.

Plus le logiciel distribué sans licence est libre, plus il existe des extracteurs de cryptomonnaies. Ceci est confirmé par nos statistiques, qui indiquent que les extracteurs débarquent le plus souvent sur des ordinateurs victimes avec des logiciels piratés.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.