Les pirates imitent Google reCAPTCHA pour délivrer des logiciels malveillants bancaires

Des chercheurs en cybersécurité ont documenté une récente campagne de phishing ciblant les utilisateurs de services bancaires en ligne, qui se fait passer pour Google dans sa tentative de vol de précieux identifiants de connexion.

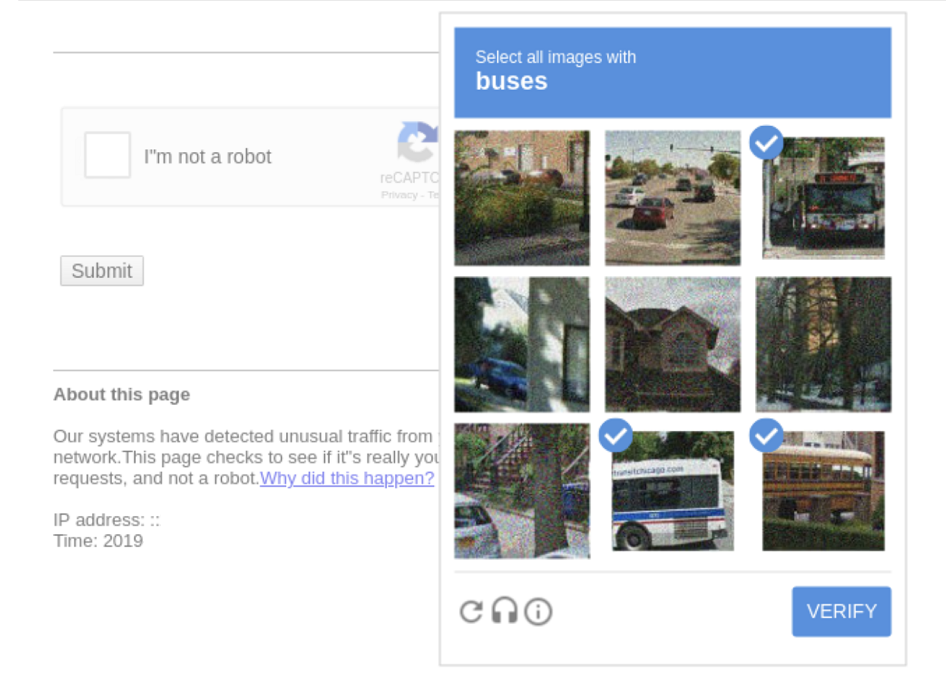

Les cyberattaquants se font passer pour un faux reCAPTCHA de Google afin de diffuser des logiciels malveillants bancaires.

La campagne visait spécifiquement une banque polonaise pour inciter ses utilisateurs à cliquer sur des liens malveillants intégrés dans des spams (courriers indésirables).

Faux Google reCAPTCHA utilisé dans une nouvelle attaque de phishing

L'attaque de malware récemment découverte commence comme n'importe quelle autre campagne de phishing. Les utilisateurs reçoivent des spams prétendument de leurs banques informant de transactions non autorisées.

Ces courriels contiennent un lien vers le fichier PHP malveillant sur lequel les utilisateurs doivent cliquer pour vérifier la transaction inexistante.

Cependant, contrairement aux autres attaques de phishing dans lesquelles les liens malveillants non sollicités redirigent les utilisateurs vers des sites empruntés, les liens utilisés dans cette campagne les mènent vers une fausse page affichant une erreur 404.

Cette fausse page d'erreur 404 contient divers agents utilisateur spécifiques limités aux robots d'exploration de Google.

Si la requête n'est pas liée au crawler de Google, c'est-à-dire si elle provient d'un moteur de recherche autre que Google, le script PHP charge un faux reCAPTCHA Google qui utilise du JavaScript et des éléments HTML statiques pour déployer le programme malveillant.

Une fois que l'agent utilisateur a été filtré, un script PHP malveillant détecte le périphérique de la victime via des agents de navigateur et lui télécharge le logiciel malveillant approprié.

S'il identifie un périphérique Android, le code déploie un fichier .apk malveillant. Sinon, il transmet une autre demande de téléchargement du fichier .zip malveillant sur la machine de la victime.

Une fois installé sur l'appareil, le logiciel malveillant peut alors exécuter toute activité malveillante, y compris une interférence avec 2FA via SMS pour récupérer les informations de connexion.

Comment identifier la fausse attaque Google reCAPTCHA ?

Les campagnes de phishing peuvent souvent être faciles à identifier. Cependant, les meilleurs peuvent sembler plus difficiles à détecter. Néanmoins, il est toujours possible de les repérer si les utilisateurs restent vigilants.

Les experts en cybersécurité ont partagé certaines caractéristiques de la fausse page Google reCAPTCHA permettant aux utilisateurs d’identifier une arnaque par filoutage.

Lorsqu'une requête passe par le filtre agent-utilisateur, le script PHP charge un faux reCAPTCHA Google et détermine le logiciel malveillant à mettre sur les ordinateurs des utilisateurs. Il charge la fausse page malveillante en utilisant une combinaison d'éléments JavaScript et HTML.

Ces éléments étant statiques, les images seront toujours les mêmes, à moins que le codage du fichier PHP malveillant ne soit modifié.

Une autre façon de voir la différence est de lire le son car une fausse page ne prend pas en charge la relecture audio, contrairement à la version réelle.

Conclusion

Le succès de la plupart des attaques de phishing dépend du niveau de confiance des utilisateurs.

Par conséquent, il convient de rester extrêmement prudent en cliquant sur les liens partagés dans les courriels, en particulier ceux provenant de sources non fiables.

De nos jours, les pirates informatiques ont appris à rendre leurs infections de programmes malveillants plus adaptables, résilientes et plus dommageables que jamais. Aucune solution miracle ne peut vous défendre contre toutes les cybermenaces en même temps. Par conséquent, de quoi avez-vous besoin ?

Premièrement, vous devez améliorer vos structures et processus de cyberdéfense afin de vous protéger plus efficacement des risques de cybersécurité, ainsi que de réagir rapidement et de manière efficace afin de prévenir de futures attaques.

Remarque * - Nous recommandons ITL Total Security et Malware Crusher parmi les meilleurs logiciels anti-logiciels malveillants réputés pour vous aider à vous débarrasser des chevaux de Troie, des virus, des logiciels publicitaires et des autres logiciels malveillants sur votre PC en créant un bouclier 24X7 contre toute intimidation.

Ils détiennent de nombreuses fonctionnalités pratiques telles qu'un nettoyeur de registre non valide, une protection Web, une protection en temps réel, des mises à jour en direct, etc., afin de protéger votre système des dommages et de vous protéger en permanence.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.