Le rançongiciel Rektware ajoute une extension Alphanumérique aux fichiers cryptés

Les rançongiciels sont devenus plus populaires dans le monde des cybermenaces et de la sécurité. Des chercheurs du monde entier ont même affirmé qu’une fois qu’un rançongiciel infiltre votre système d’exploitation, il vous sera très difficile de le supprimer ou de s’en débarrasser.

Est-ce vrai ?

Notre équipe de recherche a montré qu’avec un bon outil contre de telles infections, il ne vous sera pas difficile de vous débarrasser des rançongiciels.

La découverte du nouveau rançongiciel Rektware Ransomware il y a un mois a été un choc pour tous les experts en sécurité informatique. Le nouveau virus Rektware détecté fonctionne comme tout autre rançongiciel mais une fonctionnalité unique en fait toute une différence.

Qu’est-ce qui fait la différence entre Rektware Ransomware et les autres rançongiciels ?

Il s’agit d’un type de rançongiciel qui infiltre secrètement votre ordinateur et crypte vos données. Contrairement aux autres rançongiciels comme Arena, Ligma, Rightsor, MVP, CoinHive, KCTF Locker etc. Rektware oblige ses victimes à payer une rançon tout en ajoutant aux données une extension de fichier alphanumérique.

L’ajout de cette extension aléatoire est différent de celui des extensions des autres rançongiciels. Rektware ransomware ajoute des extensions telles que Uj3p1H, 6sfszf aux fichiers cryptés.

La menace pénètre votre ordinateur et crypte les fichiers tels que les photos, les fichiers vidéo et audio, les documents PDF, docx et bases de données etc. Elle ajoute également une annexe aléatoire au fichier et bloque tout accès aux utilisateurs.

Par exemple : Kingsley.jpeg est renommé kingsley.jpeg.Uj3p1H.

L’extension de fichier ajoutée (code alphanumérique) rend Rektware différent des autres car même les experts en sécurité informatique n’ont jamais vu une telle extension. L’extension sur un ordinateur donné est différente de celle affichée sur un autre. Autrement dit, chaque victime verra sa propre extension s’afficher.

Il n’est pas clair si les différents fichiers de la victime partagent la même extension ou si chaque fichier crypté a une extension différente.

Cependant, beaucoup considèrent l’extension génératrice unique comme l’identité de la victime qui permet de contacter des arnaqueurs. Le rançongiciel crypte les fichiers avec des extensions d'identifiant uniques cryptées et réclame de l'argent sous forme de note de rançon pour tous les fichiers infectés.

Il existe une longue liste d’extensions de noms de fichiers ciblées telles que .jpg, .gif, .iso, .txt, .zip, .msi, .pdf, .res, .php, .lic, .bep.

Techniques de propagation du rançongiciel Rektware

Ce rançongiciel est un cryptovirus nouvellement découvert et actuellement en cours de développement. Il existe relativement moins d'échantillons identifiés. Il est clair qu'une campagne d'attaque à grande échelle est en cours. Cela peut permettre aux assaillants d’opter pour de nombreuses méthodes populaires de distribution de rançongiciels.

Quelques techniques de propagations sont citées ci-dessous :

- Les campagnes de filoutage font croire aux utilisateurs qu’ils ont reçu une notification authentique émanant de sites connus. Malheureusement, il s’agit d’une arnaque avec des fichiers et liens infectés par un virus.

- Les pirates construisent de faux portails de téléchargement et via les réseaux de partage de fichiers, ils répandent des porteurs de charges utiles pour promouvoir du contenu illégal et des logiciels malveillants.

- Les cybercriminels construisent des programmes d’installation de logiciels infectés pour les applications populaires et promeuvent leurs fichiers d'installation pour injecter Rektware ransomware.

- Les campagnes de distributions larges d’extensions de logiciels malveillants répandent parfois les rançongiciels. En outre, dans de nombreux cas, de fausses informations d'identification de développeur et des avis obligent les utilisateurs à les télécharger.

Il se propage rapidement par le biais de courriers indésirables, de partage de fichiers Peer to Peer, de logiciels gratuits, de logiciels craqués ou piratés et du clickjacking social. Ce logiciel malveillant affecte les performances de votre ordinateur et vous oblige à payer de l’argent en un temps très limité.

Malheureusement, le rançongiciel n’est pas curable mais vous pouvez l’empêcher d’infiltrer votre système. Pour cela, il vous sera nécessaire de télécharger et d’installer Malware Crusher, un outil de suppression de logiciels malveillants capable de mettre en quarantaine toutes les menaces informatiques.

L’utilisation des techniques de cryptage AES / RSA permet aux criminels de dérober des informations telles que l’adresse IP, l’onglet de recherche, l’historique du navigateur, les demandes de recherche, le nom d’utilisateur, l’identifiant, les mots de passe, les détails bancaires et de carte de crédit.

Le rançongiciel collecte un module de détournement de données pouvant être utilisé ultérieurement pour révéler l’identité de la victime. Il utilise également le mode de protection furtive pour éviter la détection des logiciels de sécurité et du pare-feu.

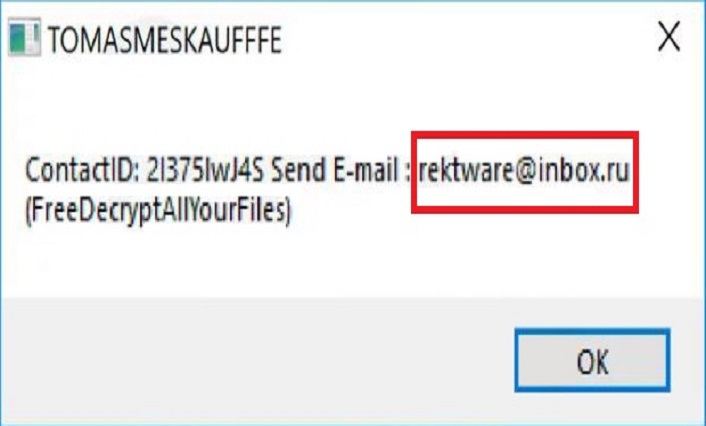

Le module de collecte de données conduit à la création d'un UUID dans le modèle alphanumérique. Finalement, les fichiers sont ciblés, cryptés et l'accès utilisateur est bloqué. Lors de l'accès au fichier, une note de rançon apparaît, exigeant des paiements pour décrypter des fichiers.

Quoi qu’il en soit, nous ne vous recommanderons jamais de payer ! Payer une rançon n'est pas une bonne option, car dès que vous effectuerez le paiement, les hackers en demanderont davantage. Vous pouvez suivre nos recommandations, conseils et astuces pour supprimer Rektware ransomware et déchiffrer vos fichiers cryptés.

Comment supprimer Rektware Ransomware ?

Si vous ne pouvez pas accéder à votre ordinateur, il pourrait devenir impossible de supprimer le rançongiciel Rektware. Cependant, le redémarrage du système en mode sans échec peut vous donner accès, puis créer un point de restauration du système.

Effectuez une analyse complète de votre système en téléchargeant et en installant Malware Crusher.

Suivez les étapes suivantes pour pouvoir accéder à votre système.

Etape-1 : Entrer en mode sans échec

Les étapes à suivre pour entrer en mode sans échec dans Windows XP/ VISTA/7

- Cliquez sur Démarrer, ensuite Arrêter et Redémarrer.

- Au moment où l’ordinateur redémarre, au tout premier affichage de l’écran, commencez à appuyer sur F8 jusqu’à ce que vous voyiez les options avancées de démarrage.

- Dans les options avancées de démarrage, vous avez besoin de sélectionner le mode sans échec avec invité de commande dans la liste des options données.

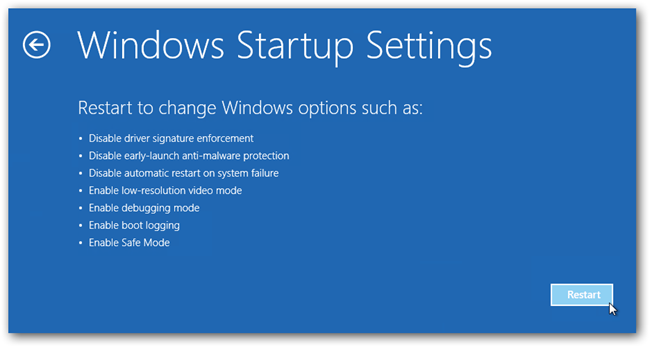

Les étapes à suivre pour entrer en mode sans échec dans Windows 8/ 10.

- Sur l’écran de connexion de Windows, appuyez sur l’option d’allumage.

- Maintenant, appuyez long sur le bouton SHIFT du clavier, puis cliquez sur REDEMARRER.

- Parmi la liste des options, sélectionnez Dépanner, ensuite Options Avancées > paramètres de démarrage et appuyez enfin sur Redémarrer.

- Une fois que l’ordinateur redémarre et vous affiche une liste d’options de démarrage, vous devrez sélectionner Activer le mode sans échec avec invité de commande.

Etape 2 : Restaurer le système

- Une fois que vous voyez la fenêtre d’invité de commande, saisissez cd restore puis Entrée.

- Maintenant, saisissez rstrui.exe puis Entrée une fois de plus.

- Ensuite, vous verrez de nouvelles fenêtres, cliquez sur Suivant et sélectionnez un point de restauration qui est avant la date de l’infection.

- Cliquez sur Suivant suivi de OUI.

Nota Bene : il y a une chose que vous ne devez jamais oublier. Suivre ces étapes peut vous permettre de vous débarrasser du logiciel malveillant et de restaurer les droits de l’administrateur mais ne décryptera pas vos documents.

En effet, après avoir temporairement désactivé le rançongiciel, vous devez créer un pare-feu solide pour lutter contre de telles intrusions et les empêcher à l'avenir. Pour ce faire, veuillez suivre le guide automatique de suppression du rançongiciel Rektware.

Comment prévenir automatiquement l’infection du rançongiciel Rektware ?

Si vous voyez une note de rançon sur laquelle les cybercriminels vous demandent de payer de l’argent, ne le faites pas. Et si vous ne parvenez pas à désinstaller le rançongiciel de votre système, alors vous pouvons essayer la méthode préventive automatique.

Malware Crusher vous prévient de toutes les attaques avant qu’elles n’infectent votre système.

Cet outil pourrait constituer votre allié permanent grâce aux capacités qu’il détient.

- Il effectue une analyse approfondie et une protection en temps réel pour détecter tous les logiciels malveillants sur votre système.

- Une fonctionnalité de quarantaine supprime tous les fichiers infectés de votre ordinateur et garde une archive de tous les programmes supprimés.

- L’outil détecte, immobilise et élimine les logiciels enregistreurs de frappe cachés pour empêcher la collecte de données personnelles.

- Malware Crusher crée un bouclier pour stopper la pénétration dans le système des chevaux de Troie, des vers informatiques, des rançongiciels, des logiciels publicitaires, des pirates de navigateur, des Bots, des logiciels espions et des rootkits.

- Il bloque la majorité des annonces indésirables et alerte également avant que vous ne cliquiez sur elles. Il empêche éventuellement la redirection vers les sites non fiables.

- Malware Crusher visite inlassablement tous les domaines et pages Web pour empêcher la présence d'entités frauduleuses en ligne.

Pour en savoir plus en matière de prévention des cyberattaques et des menaces de cyber-sécurité, n'oubliez pas de télécharger Malware Crusher. Car en 5 minutes, il pourrait rendre plus fluide le fonctionnement de votre ordinateur.

Conseils pour empêcher tout virus ou logiciel malveillant d’infecter votre système :

- Activez votre Bloqueur d’Annonces : l’affichage de pop-ups intempestives et de publicités sur les sites Web constituent la tactique la plus facile à adopter par les cybercriminels ou les développeurs pour propager des programmes malveillants. Donc, évitez de cliquer sur des sites non fiables, des offres etc. et installez un puissant Bloqueur d’Annonces pour Chrome, Mozilla, and Internet Explorer.

- Mettre à jour Windows : Pour éviter de telles infections, nous vous recommandons de toujours mettre à jour votre système via la mise à jour automatique de Windows. En faisant cela, votre appareil sera sans virus. Selon le sondage, les versions obsolètes ou anciennes du système d'exploitation Windows constituent des cibles faciles.

- Programme d’installation tiers : Essayez d’éviter les sites Web de téléchargement gratuit car ils installent habituellement un ensemble de logiciels avec n’importe quel programme d’installation ou fichier de raccord.

- Une Sauvegarde régulière : Une sauvegarde régulière et périodique vous aide à protéger vos données si le système est infecté par un virus ou toute autre infection. Cependant, sauvegardez toujours les fichiers importants régulièrement sur un lecteur cloud ou un disque dur externe.

-

Toujours avoir un Antivirus : il vaut mieux prévenir que guérir. Nous vous recommandons d’installer un antivirus comme ITL Total Security

ou un puissant Outil de suppression de logiciels malveillants

comme l’ Outil de suppression gratuit de virus pour vous débarrasser de toute menace.