Что такое вирус-вымогатель Locky?

Locky – это название вируса-вымогателя, о котором стало известно в кибер-мире в феврале 2016 года. Электронные сообщения и социальная инженерия лучшая используемая среда для распространения этого вируса. К большинству электронных сообщений прикреплены вредоносные программы, обработанные известными вымогателями Locky.

Чтобы удалить этот вредоносный вирус из вашей системы, загрузите бесплатный инструмент для удаления вируса и удалите нежелательный вирус в несколько простых этапов.

Данный вирус оказался в центре внимания в феврале 2016 года, когда Голливудский пресвитерианский медицинский центр (Hollywood Presbyterian Medical Center) заплатил выкуп BitCoin в размере 17 тысяч долларов за ключ дешифрования для данных своих пациентов. Locky заразил данные больницы через вложение в электронном письме, замаскированном под счет Microsoft Word.

Способы распространения.

Известно множество способов распространения вирусов Locky с момента его выпуска. Методы распространения включают связки эксплойт, вирусные вложения в документы Word и Excel, файлы DOCM и вложения zip Java Script. Вирус Locky обширно заражает через спам-сообщения, которые распространяются злоумышленниками. Эти спам-письма могут включать в себя вложения .doc, содержащие в себе тексты со вложенными макросами.

Как вирус Locky устанавливает себя на ваш компьютер.

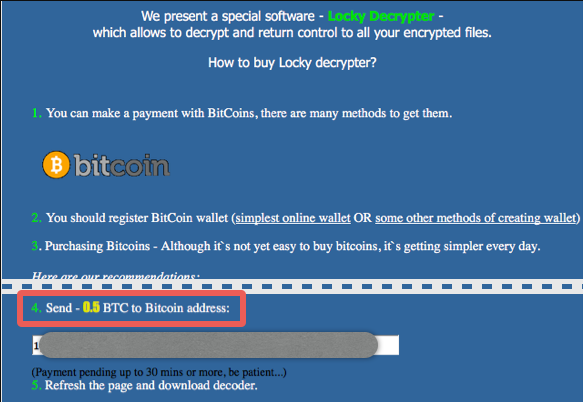

Установившись на ваш компьютер, он включает настройки макро в программе Word, исполняемый файл, который на самом деле является вредоносной программой, установленной на вашем ПК. В последствии на ПК жертвы вымогателем зашифровываются различные программы, давая им уникальные 16 буквенно-цифровые комбинации с названиями расширений .shit, .thor, .locky, .zepto, .odin. Большинство файлов зашифрованы с использованием алгоритмов RSA-2048 и AES-1024, и требуется личный ключ, хранящийся на удаленных серверах и контролируемый киберпреступниками для дешифрования. Если файл зашифрован, Locky образовывает дополнительные .txt и файл _HELP_instructions.html в каждую папку, содержащую зашифрованные файлы. Эти текстовые файлы содержат сообщение (как показано ниже), которое предупреждает пользователя о шифровании.

В сообщении говорится, что файлы могут быть расшифрованы только с помощью дешифратора, разработанными кибер-мошенниками и которые стоят 5 биткойнов. Таким образом, чтобы получить файлы обратно, жертву просят установить браузер Tor и перейти по ссылке, которая есть в текстовом файле или на заставке. Вебсайт включает пояснения об оплате. Но нет никаких гарантий, что даже после оплаты файлы будут расшифрованы. Однако, чтобы защитить «репутацию» вируса, авторы обычно придерживаются своей части сделки.

Браузеры, подверженные вирусам:

- Google Chrome

- Mozilla Firefox

- Internet Explorer

Советы по предотвращению заражения вашей системы всеми вирусами и вредоносными программами:

- Включите блокировщик всплывающих окон: Всплывающие окна и реклама являются наиболее часто используемой тактикой киберпреступников и разработчиков с намерением распространить вредоносные программы. Поэтому избегайте сомнительных сайтов, программных обеспечений, всплывающих окон и т.д. Установите мощный блокировщик рекламы для Chrome, Mozilla, и Internet Explorer.

- Не забывайте обновлять ваш Windows: чтобы избегать таких заражений, мы рекомендуем обновлять систему через автоматическое обновление Windows. Так ваша система может избегать заражений вирусами. Согласно опросу, устаревшие/ старые версии операционной системы Windows легче подвержены заражениям вирусами.

- Сторонняя установка: старайтесь избегать сайтов для скачивания бесплатных программных обеспечений, так как они обычно в комплекте устанавливают программное обеспечение с другими установками и файлами заглушки.

- Регулярное резервное копирование: регулярное и периодическое резервное копирование помогает вам держать ваши данные в безопасности в случае заражения вирусом или любым другим заражением. Таким образом, регулярно сохраняйте важные файлы на облачном диске или внешнем жестком диске.

- Всегда пользуйтесь антивирусом: Меры предосторожности всегда лучше, чем лечение последствий. Рекомендуем установить антивирус ITL Total Security или Malware Removal Tool например Download Virus RemovalTool