Начиная с июня, банда хакеров успешно взламывает незащищенные корпоративные серверы. Чтобы все удавалось, они использовали грубые атаки Rute, чтобы удаленно войти в систему пользователя, а затем установить вирус LockCrypt.

Что такое вирус LockCrypt?

LockCrypt теперь один из длинного списка семейств-вымогателей, которые не распространяются с помощью спама или наборов эксплойтов, а зависят от грубых атак RTR.

В последнее время растет количество зараженных систем, и уровень заражения высок. Пользователи в массовом порядке постоянно запрашивают исправления на различных сайтах.

У специалистов AlienVault было что-то в этом роде после того, как они глубоко изучили этот вирус. Компании, которые пострадали, - это США, Великобритания, Южная Африка, Индия и Филиппины. В отчете от AlienVault обнаружено, что вирус LockCrypt входит в их сети через RDP от 212.111.192.203, IP-адрес, который, как было обнаружено, связан с Министерством образования и науки Украины.

Вирус LockCrypt обычно вламывается на один сервер, перемещается вместе со многими машинами, которые он может заражать и устанавливать удаленную программу LockCrypt удаленно в каждой системе.

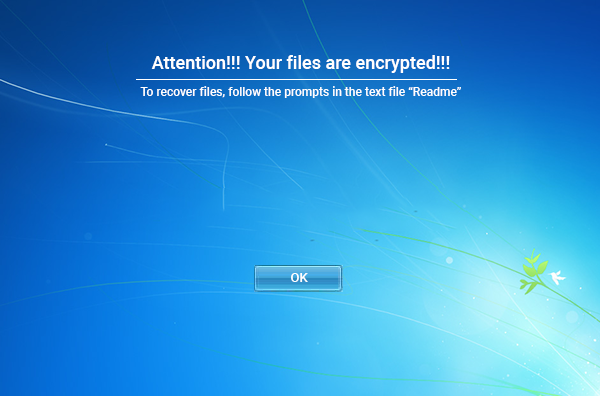

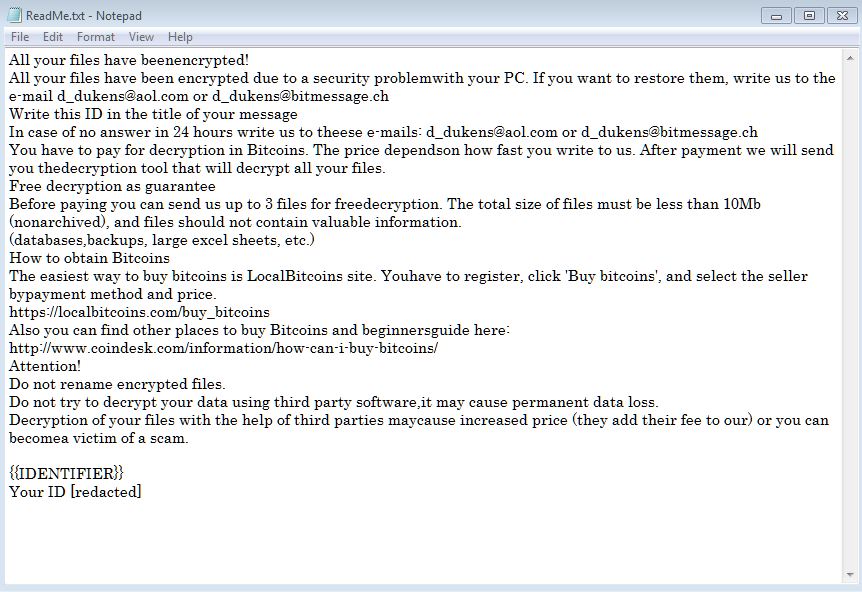

При заражении он будет шифровать все файлы и оставит сообщение, за которым следует примечание о выкупе.

Чтобы файлы были расшифрованы, жертвы должны заплатить выкуп где-то между 0,5 и 1 биткойнами на каждом сервере, что составляет 3500 долларов и 7 000 долларов США за устройство.

Некоторые компании могут столкнуться с требованием выкупа сотен тысяч долларов, если злоумышленникам удастся скомпрометировать их базу данных.

Вирус LockCrypt, похоже, приносит большую прибыль своим разработчикам. Только три из многих адресов Биткойн-кошельков, используемых в купюрах выкупа, показывают, что группа собрала около $ 175 000 биткойнов.

Каким должен быть следующий шаг?

Если вы считаете, что ваш компьютер может быть заражен этим вирусом, не бойтесь удалить программу LockCrypt. Это самый простой подход для прекращения его действий в вашей операционной системе. Если вы оставите это вредоносное ПО на своем ПК, вирус-вымогатель может нанести гораздо больший вред, закодировав еще один бит ваших документов. Поскольку, возможно, эта инфекция снова в сети, мы настоятельно рекомендуем вам запустить полную проверку системы с помощью инструмента удаления вредоносных программ.

Думаете заплатить выкуп? Перестанье об этом думать, это точно «нет»!

Несмотря на то, что мы настоятельно рекомендуем не платить выкуп, мы понимаем, что у нескольких организаций не будет возможности уйти, не проинформировав о файлах на зашифрованных ПК, поэтому, к сожалению, в таких случаях выплата выкупа будет единственный вариант для продвижения дел. Кроме того, мы можем просто посоветовать вам не платить сумму. Помните, что вы никогда не можете быть уверены, что преступники предоставят вам рабочий ключ дешифрования.

Вещи об атаках вируса-вымогателя, о которых вы должны знать

Были случаи, когда во второй раз пользователи были заражены одним и тем же вирусом, хотя они уже заплатили выкуп. И все, что мы можем сказать, что если вы не действуете быстро и правильно, вы можете не получить второй шанс.

Итак, лучшим решением для этого является избавление от выкупа, используя шаги, приведенные в нижней части этой статьи.

Удалите вирус-вымогатель в безопасном режиме с помощью командной строки

Шаг 1 (войти в безопасный режим)

- Шаги, которые необходимо выполнить, чтобы войти в безопасный режим Win XP / Vista / 7.

- Нажмите «Пуск», затем «Выключение», затем перезапустите.

- Пока компьютер перезагружается, при первом запуске экрана начните нажимать F8, пока не увидите расширенные параметры загрузки.

- В расширенной опции загрузки вам нужно выбрать безопасный режим с помощью командной строки из списка заданных параметров.

Шаги, которые необходимо выполнить, чтобы войти в безопасный режим в Win 8/10.

- В окне экране входа вам нужно нажать кнопку питания.

- Теперь нажмите и удерживайте клавишу shift key на клавиатуре, а затем нажмите «Перезапустить».

- Теперь среди списка параметров вам нужно выбрать «Устранение неполадок», а затем «Расширенные параметры», затем «Параметры запуска» и, наконец, нажать «Перезапустить».

- После перезагрузки компьютера и получения списка параметров запуска вам необходимо выбрать «Включить безопасный режим с помощью командной строки».

Шаг 2 (восстановить систему)

- Когда вы увидите окно командной строки, введите восстановление cd и нажмите Enter на клавиатуре.

- Теперь введите rstrui.exe и снова нажмите Enter.

- Затем вы увидите новые окна, щелкните дальше и выберите точку восстановления, которая была до даты заражения.

- Затем нажмите «Далее», а затем «Да».

После отключения брандмауэра вам необходимо создать другой мощный брандмауэр для борьбы с такими вторжениями и предотвращения их в будущем.

Советы по предотвращению заражения вашей системы всеми вирусами и вредоносными программами:

- Включите блокировщик всплывающих окон: Всплывающие окна и реклама являются наиболее часто используемой тактикой киберпреступников и разработчиков с намерением распространить вредоносные программы. Поэтому избегайте сомнительных сайтов, программных обеспечений, всплывающих окон и т.д. Установите мощный блокировщик рекламы для Chrome, Mozilla, и Internet Explorer.

- Не забывайте обновлять ваш Windows: чтобы избегать таких заражений, мы рекомендуем обновлять систему через автоматическое обновление Windows. Так ваша система может избегать заражений вирусами. Согласно опросу, устаревшие/ старые версии операционной системы Windows легче подвержены заражениям вирусами.

- Сторонняя установка: старайтесь избегать сайтов для скачивания бесплатных программных обеспечений, так как они обычно в комплекте устанавливают программное обеспечение с другими установками и файлами заглушки.

- Регулярное резервное копирование: регулярное и периодическое резервное копирование помогает вам держать ваши данные в безопасности в случае заражения вирусом или любым другим заражением. Таким образом, регулярно сохраняйте важные файлы на облачном диске или внешнем жестком диске.

- Всегда пользуйтесь антивирусом: Меры предосторожности всегда лучше, чем лечение последствий. Рекомендуем установить антивирус ITL Total Security или Malware Removal Tool например Download Virus RemovalTool